本篇目录:

ARP的工作过程是什么、

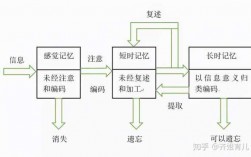

1、当一个基于TCP/IP的应用程序需要从一台主机发送数据给另一台主机时,它把信息分割并封装成包,附上目的主机的IP地址。然后寻找IP地址到实际MAC地址的映射,这需要发送ARP广播消息。

2、此ARP请求数据包里包括源主机的IP地址、硬件地址、以及目的主机的IP地址。网络中所有的主机收到这个ARP请求后,会检查数据包中的目的IP是否和自己的IP地址一致。

3、并且记录下来A的IP地址191212对应的MAC地址0x0C00145B2810。上面讲述的是同局域网内的两台主机之间最普通的ARP交互流程。更复杂的包括三层VPN技术、二层VPN技术、ARP代理、NAT转换下的情况。

4、地址解析协议,即arp(Address Resolution Protocol),是根据IP地址获取物理地址的一个TCP/IP协议。

什么叫arp攻击

ARP病毒攻击是局域网最常见的一种攻击方式。由于TCP/IP协议存在的一些漏洞给ARP病毒有进行欺骗攻击的机会,ARP利用TCP/IP协议的漏洞进行欺骗攻击,现已严重影响到人们正常上网和通信安全。

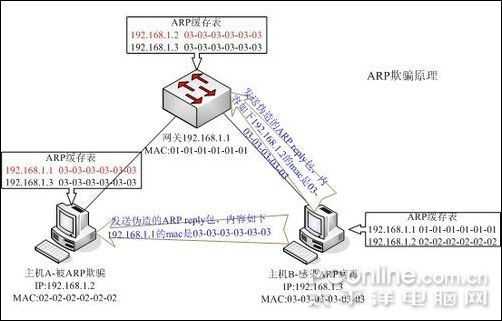

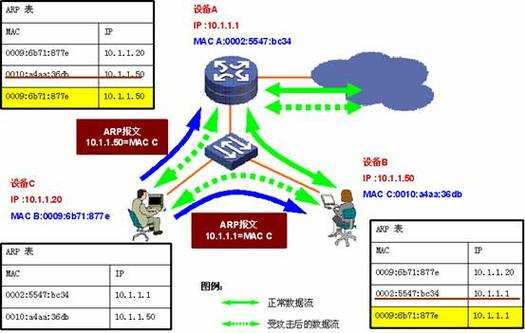

ARP攻击就是通过伪造IP地址和MAC地址实现ARP欺骗,能够在网络中产生大量的ARP通信量使网络阻塞,攻击者只要持续不断的发出伪造的ARP响应包就能更改目标主机ARP缓存中的IP-MAC条目,造成网络中断或中间人攻击。

ARP协议的基本功能就是通过目标设备的IP地址,查询目标设备的MAC地址,以保证通信的进行。

ARP(Address Resolution Protocol)是地址解析协议,是一种将IP地址转化成物理地址的协议。从IP地址到物理地址的映射有两种方式:表格方式和非表格方式。

所谓ARP攻击,是指一台中了ARP木马的电脑,把自己伪装成路由器,“诱骗”同一局域网内的其它电脑,可以随意把改装过的网络数据传送到这些电脑上,比如加入一些恶意程序。

ARP攻击的原理是什么啊?

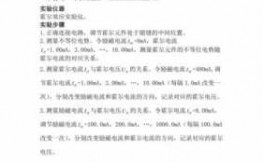

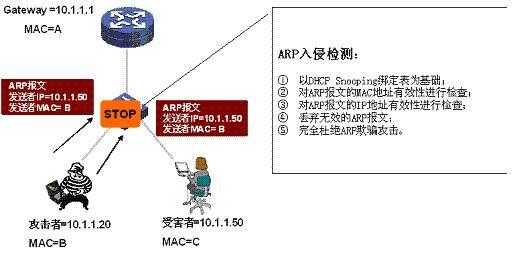

1、因为这种攻击是利用ARP请求报文进行“欺骗”的,所以防火墙会误以为是正常的请求数据包,不予拦截。因此普通的防火墙很难抵挡这种攻击。

2、ARP病毒攻击是局域网最常见的一种攻击方式。由于TCP/IP协议存在的一些漏洞给ARP病毒有进行欺骗攻击的机会,ARP利用TCP/IP协议的漏洞进行欺骗攻击,现已严重影响到人们正常上网和通信安全。

3、简单来说就是有个机子中了病毒,它伪造IP地址和你冲突,或是伪造网关,便你的计算机不能正常的接收数据,从而掉线 ARP(AddressResolutionProtocol)地址解析协议用于将计算机的网络IP地址转化为物理MAC地址。

4、ARP攻击时的主要现象 网上银行、保密数据的频繁丢失。*域网内某台主机运行ARP欺骗的木马程序时,会欺骗局域网内所有主机和路由器,让所有上网的流量必须经过病毒主机。

5、ARP攻击主要是存在于局域网网络中,局域网中若有一台计算机感染ARP木马,则感染该ARP木马的系统将会试图通过“ARP欺骗”手段截获所在网络内其它计算机的通信信息,并因此造成网内其它计算机的通信故障。

6、我们先复习一下上面所讲的ARP协议的原理。在实现TCP/IP协议的网络环境下,一个ip包走到哪里,要怎么走是靠路由表定义,但是,当ip包到达该网络后,哪台机器响应这个ip包却是靠该ip包中所包含的硬件mac地址来识别。

到此,以上就是小编对于arp攻击方式的问题就介绍到这了,希望介绍的几点解答对大家有用,有任何问题和不懂的,欢迎各位老师在评论区讨论,给我留言。

微信扫一扫打赏

微信扫一扫打赏